- http://chintcha.wordpress.com/2009/01/16/macam-macam-topologi-jaringan-pada-komputer/

- http://id.wikipedia.org/wiki/Topologi_jaringan

- http://awancrystal.wordpress.com/2010/01/20/merancang-lan-router-wlan-serta-mengakses-dns-server-dengan-paket-tracer/

- http://prima.kurniawan.students-blog.undip.ac.id/2009/07/13/pengertian-jaringan-komputer-dan-manfaatnya/

teknikinformatika

Kamis, 07 Juni 2012

Daftar Acuan

Rabu, 06 Juni 2012

Jenis Kabel Transmisi Sekuriti LAN

Kabel LAN

Kabel lan merupakan media transmisi Ethernet yang menghubungkan piranti-2 jaringan dalam jaringan komputer

anda. Adalah sangat bermanfaat jika anda mengenal lebih baik mengenai

kabel lan sebelum anda membuat design jaringan. Design kabel jaringan

yang bagus, merupakan unsur pendukung yang membuat jaringan komputer lan

anda nantinya mudah dipelihara dan bisa diandalkan. Jadi kabel lan

sangat bermanfaat sekali dalam realitas jaringan. Yang berikut adalah

jenis-2 kabel lan yang umum dipakai dalam jaringan lan.Kabel lan coaxial

Kabel lan coaxial digunakan pada Ethernet 10Base2 dan 10Base5 beberapa tahun yang lalu. 10Base5 mengacu pada thicknet sementara 10Base2 mengacu pada thinnet sebab 10Base5 dulu menggunakan kabel lan coaxial yang lebih tebal.

Awalnya Ethernet mendasakan jaringannya pada Kabel lan coaxial yang

mana bisa membentang sampai 500 meter dalam satu segmen. Kabel lan

coaxial ini mahal, dan maksimum hanya sampai kecepatan 10Mbps saja.

Kabel lan coaxial ini sekarang sudah tidak popular.

UTP (Unshielded Twisted Pair) dan STP (Shielded twisted pair)

Ada dua jenis kabel dengan kawat tembaga ini yaitu STP dan UTP, akan tetapi yang paling popular adalah kabel lan UTP.

Gambar diatas ini menunjukkan detail komponen dari kabel lan UTP dan STP.

Kabel lan UTP adalah yang paling popular yang terdiri dari 4 pasang kabel yang saling melilit dengan kode warna khusus yang standard dan diisolasi dengan plastic. Tingkatan dari kabel UTP ini diindikasikan oleh banyak nya lilitan atau pumtiran per inchi, tingkat rendahnya attenuasi, kurang nya tingkat interferensi dan gejala crosstalk. Panjang maksimum per segmen dari kabel lan ini adalah 100 meter saja, jika lebih panjang dari 100 meter maka anda tidak bisa menjamin tingginya tingkat attenuasi. Kecepatan yang bisa dicapai adalah sampai 1 Gigabit yaitu dari jenis kabel lan UTP Cat5e, yang mana jumlah puntiran atau lilitan dari pasangan kabel sedikit lebih banyak per inchi dan ditambah lagi adanya jaket kabel nilon tunggal sebagai insulasi. Jadi sekali lagi grade dari UTP kabel ini ditentukan oleh banyaknya puntiran per inchi.

Standard UTP

- Kabel lan UTP Cat 1, dipakai untuk jaringan telpon.

- Kabel lan UTP Cat 2, kecepatan maksimum 4 Mbps, aslinya dimaksudkan untuk mendukung Token Ring lewat UTP.

- Kabel lan Cat 3, dengan kecepatan maksimum 10 Mbps. Kabel lan ini bisa dipakai untuk jarigan telpon dan merupakan pilihan kabel lan UTP masa silam.

- Kabel lan UTP Cat 4, kecepatan maksimum adalah 16 Mbps, umum dipakai jaringan versi cepat Token Ring.

- Kabel lan Cat 5, kecepatan maksimum 1 Gigabps, sangat popular untuk kabel lan desktop.

- Kabel lan UTP Cat 5e, dengan kecepatan maksimum 1 Gigabps, tingkat emisi lebih rendah, lebih mahal dari Cat 5 akan tetapi lebih bagus untuk jaringan Gigabit.

- Kabel lan UTP Cat 6, kecepatan maksimum adalah 1 Gigabps+, dimaksudkan sebagai pengganti Cat 5e dengan kemampuan mendukung kecepatan-2 multigigabit.

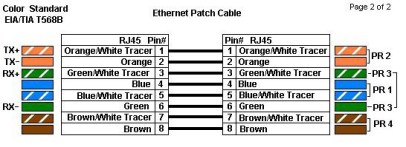

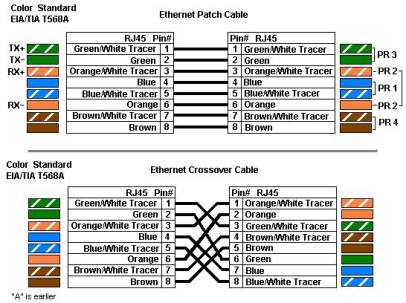

Anda harus terbiasa dengan baik untuk bisa mengidentifikasikan cabling ini dengan memeriksa pin-2 nya. Sebenarnya ada dua macam standard yaitu:

1. T568-A adalah kabel lan UTP jenis straight through, kedua ujung penempatan kabel pada pin-2 konektor RJ-45 adalah sama.

2. T568-B adalah kabel lan UTP jenis cross-over. Anda bisa perhatikan dengan seksama pada kabel cross-over ini, pasangan pin 2 dan 6 dan pasangan pin 1 dan 3 bertukar tempat.

Meghubungkan piranti

Aturan main dari pemakaian kabel ini adalah sebagai berikut, jika untuk menghubungkan dua jenis piranti yang berbeda, gunakan kabel lan UTP straight-through. Sementara jika anda menghubungkan dua piranti yang sejenis, gunakanlah kabel lan cross-over.

Fiber optic

Fiber optic merupakan media transmisi terkini untuk standard Ethernet dalam kabel lan. Perbedaan utama dalam hal fungsi antara kabel fiber optic dan kabel electric adalah sebagia berikut:

- Jarak lebih jauh

- Jauh lebih mahal

- Kurang interferensi magnetic, membuatnya lebih aman

- Dapat menunjang keceptan sampai 10Gigabits

Ada dua macam kabel lan dalam piranti optic ini:

- Multimode (MM), menggunakan ukuran diameter fiber optic lebih luas

- Single mode (SM), menggunakan diameter fiber optic sangat kecil. Jenis ini sangat mahal dikarenakan proses fabrikasinya lebih presisi. Kabel optic ini bisa mencapai jauh lebih panjang dari pada jenis optic MM.

Untuk mentransmisikan data lewat kabel lan optic ini anda memerlukan sebuah strand optic tunggal untuk satu arah. Anda memerlukan dua strand optic untuk kedua arah masing-2 untuk kirim dan terima. Konektor untuk masing ujung dari fiber optic ini umumnya seperti gambar berikut:

Kita kembali ke scenario awal kita, bagaimana menghubungkan setiap bangunan dengan menggunakan kabel lan berdasarkan pengetahuan kita tentang kabel lan diatas? Gambar berikut ini adalah gambar best practice cara menghubungkan dua gedung dengan kabel lan, dalam scenario kita menggunakan kabel lan outdoor UTP Cat5e. Anda bisa menggunakan kabel lan UTP crossover. Kabel crossover saling disambungkan pada port trunk dari switch yang akan disambungkan. Anda perlu mengkonfigure port ini agar berfungsi sebagai port trunk. Untuk lebih jelasnya lihat artikel selanjutnya konfigurasi jaringan.

Drop cable adalah kabel yang menghubungkan setiap computer dengan switch. Kabel lan ini seharusnya memakai kabel UTP Cat 5e dengan ujung masing-2 mempunyai konektor RJ-45. Kabel lan minimum adalah 0.6 meter dan maksimumnya adalah 100 meter.

Bagaimana konfigurasi best practice yang lebih popular dalam jaringan komputer untuk menghubungkan antar computer dengan switch ini? Gambar berikut ini gambaran sederhana tentang cara menghubungkan kabel lan antara switch dengan komputer dalam jaringan anda.

Wall jack adalah titik hubung sejenis dengan yang sering kita dapati dalam telepon, sehingga bisa menghubungkan jaringan kabel lan UTP RJ-45.

Patch cable adalah segmen kabel UTP yang dipakai untuk menghubungkan kartu interface jaringan ke wall jack atau untuk menghubungkan bagian-2 lain dari instalasi kabel jaringan ini.

Patch panel merupakan panel penghubung yang menyediakan multi port yang menyalurkan kabel-2 ke piranti-2 atau hardware penghubung lainnya seperti switch.

Dalam scenario kita, anda bisa mengaplikasikan cara ini pada masing-2 gedung HRD; Mining dan Workshop. Nah untuk memudahkan pemeliharaan jaringan kabel lan ini jika ada masalah dikemudian hari, anda harus membuat tanda atau penomoran untuk setiap wall jack yang terubung ke patch panel. Dan juga pastikan bahwa anda mempunyai datar dari system penomoran ini dan letakkan didalam patch panel untuk mempermudah pemeliharaan jika ada masalah dalam jaringan kabel lan. Satu lagi yang perlu diingat adalah kabel lan ini adalah musuhnya tikus. Tidak jarang tikus memporakporandakan kabel lan anda dengan cara menggigit sampai putus. Untuk itu anda perlu menghindari hal ini dengan cara memasukkan kabel-2 lan ini kedalam duct in sedemikian rupa agar tikus tidak bisa masuk.

Jenis Jenis Jaringan Komputer

Secara umum jaringan komputer dapat dibedekan lima jenis yang terdiri dari :

1. LAN ( Local Area Network )

1. LAN ( Local Area Network )

Local Area

Network (LAN) merupakan jaringan milik pribadi di dalam sebuah gedung atau

kampus yang berukuran sampai beberapa kilometer.

LAN seringkali digunakan untuk

menghubungkan komputer-komputer pribadi dan workstation dalam kantor perusahaan

atau pabrik-pabrik untuk memakai bersama resource (misalnya, printer, scanner)

dan saling bertukar informasi. LAN dapat dibedakan dari jenis jaringan lainnya

berdasarkan tiga karakteristik: ukuran, teknologi transmisi dan topologinya.

LAN

mempunyai ukuran yang terbatas, yang berarti bahwa waktu transmisi pada keadaan

terburuknya terbatas dan dapat diketahui sebelumnya. Dengan mengetahui

keterbatasnnya, menyebabkan adanya kemungkinan untuk menggunakan jenis desain

tertentu. Hal ini juga memudahkan manajemen jaringan.

LAN

seringkali menggunakan teknologih transmisi kabel tunggal. LAN tradisional

beroperasi pada kecepatan mulai 10 sampai 100 Mbps (mega bit/detik) dengan delay rendah (puluhan mikro second)

dan mempunyai faktor kesalahan yang kecil. LAN-LAN modern dapat beroperasi pada

kecepatan yang lebih tinggi, sampai ratusan megabit/detik.

2. MAN ( Metropolitan Area Network )

Metropolitan Area Network (MAN) pada

dasarnya merupakan versi LAN yang berukuran lebih besar dan biasanya

memakai teknologi yang sama dengan LAN. MAN dapat mencakup

kantor-kantor perusahaan yang berdekatan dan dapat dimanfaatkan untuk

keperluan pribadi (swasta) atau umum. MAN biasanya mamapu menunjang data

dan suara, dan bahkan dapat berhubungan dengan jaringan televisi kabel.

MAN hanya memiliki sebuah atau dua buiah kabel dan tidak mempunyai

elemen switching, yang berfungsi untuk mengatur paket melalui beberapa

output kabel. Adanya elemen switching membuat rancangan menjadi lebih

sederhana.

Alasan utama memisahkan MAN sebagai kategori khusus adalah telah ditentukannya standart untuk MAN, dan standart ini sekarang sedang diimplementasikan. Standart tersebut disebut DQDB (Distributed Queue Dual Bus) atau 802.6 menurut standart IEEE. DQDB terdiri dari dua buah kabel unidirectional dimana semua komputer dihubungkan, seperti ditunjukkan pada gambar 1.2. Setiap bus mempunyai sebuah head–end, perangkat untuk memulai aktivitas transmisi. Lalulintas yang menuju komputer yang berada di sebelah kanan pengirim menggunakan bus bagian atas. Lalulintas ke arah kiri menggunakan bus yang berada di bawah.

Alasan utama memisahkan MAN sebagai kategori khusus adalah telah ditentukannya standart untuk MAN, dan standart ini sekarang sedang diimplementasikan. Standart tersebut disebut DQDB (Distributed Queue Dual Bus) atau 802.6 menurut standart IEEE. DQDB terdiri dari dua buah kabel unidirectional dimana semua komputer dihubungkan, seperti ditunjukkan pada gambar 1.2. Setiap bus mempunyai sebuah head–end, perangkat untuk memulai aktivitas transmisi. Lalulintas yang menuju komputer yang berada di sebelah kanan pengirim menggunakan bus bagian atas. Lalulintas ke arah kiri menggunakan bus yang berada di bawah.

3. WAN ( Wide Area Network )

Wide Area Network (WAN) mencakup daerah

geografis yang luas, sertingkali mencakup sebuah negara atau benua.

WAN terdiri dari kumpulan mesin yang bertujuan untuk mejalankan

program-program aplikasi.

Kita akan mengikuti penggunaan tradisional dan menyebut mesin-mesin ini sebagai host. Istilah End System kadang-kadang juga digunakan dalam literatur. Host dihubungkan dengan sebuah subnet komunikasi, atau cukup disebut subnet. Tugas subnet adalah membawa pesan dari host ke host lainnya, seperti halnya sistem telepon yang membawa isi pembicaraan dari pembicara ke pendengar. Dengan memisahkan aspek komunikasi murni sebuah jaringan (subnet) dari aspek-aspek aplikasi (host), rancangan jaringan lengkap menjadi jauh lebih sederhana.

Pada sebagian besar WAN, subnet terdiri dari dua komponen, yaitu kabel transmisi dan elemen switching. Kabel transmisi (disebut juga sirkuit, channel, atau trunk) memindahkan bit-bit dari satu mesin ke mesin lainnya.

Element switching adalah komputer khusus yang dipakai untuk menghubungkan dua kabel transmisi atau lebih. Saat data sampai ke kabel penerima, element switching harus memilih kabel pengirim untuk meneruskan pesan-pesan tersebut. Sayangnya tidak ada terminologi standart dalam menamakan komputer seperti ini. Namanya sangat bervariasi disebut paket switching node, intermidiate system, data switching exchange dan sebagainya.

Kita akan mengikuti penggunaan tradisional dan menyebut mesin-mesin ini sebagai host. Istilah End System kadang-kadang juga digunakan dalam literatur. Host dihubungkan dengan sebuah subnet komunikasi, atau cukup disebut subnet. Tugas subnet adalah membawa pesan dari host ke host lainnya, seperti halnya sistem telepon yang membawa isi pembicaraan dari pembicara ke pendengar. Dengan memisahkan aspek komunikasi murni sebuah jaringan (subnet) dari aspek-aspek aplikasi (host), rancangan jaringan lengkap menjadi jauh lebih sederhana.

Pada sebagian besar WAN, subnet terdiri dari dua komponen, yaitu kabel transmisi dan elemen switching. Kabel transmisi (disebut juga sirkuit, channel, atau trunk) memindahkan bit-bit dari satu mesin ke mesin lainnya.

Element switching adalah komputer khusus yang dipakai untuk menghubungkan dua kabel transmisi atau lebih. Saat data sampai ke kabel penerima, element switching harus memilih kabel pengirim untuk meneruskan pesan-pesan tersebut. Sayangnya tidak ada terminologi standart dalam menamakan komputer seperti ini. Namanya sangat bervariasi disebut paket switching node, intermidiate system, data switching exchange dan sebagainya.

4. Jaringan Tanpa Kabel

Komputer mobile seperti komputer notebook dan personal

digital assistant (PDA), merupakan

cabang industri komputer yang paling cepat pertumbuhannya. Banyak pemilik jenis

komputer tersebut yang sebenarnya telah memiliki mesin-mesin desktop yang

terpasang pada LAN atau WAN tetapi karena koneksi kabel tidaklah mungkin dibuat

di dalam mobil atau pesawat terbang, maka banyak yang tertarik untuk memiliki

komputer dengan jaringan tanpa kabel ini.

Jaringan tanpa kabel mempunyai berbagai manfaat, yang telah

umum dikenal adalah kantor portable. Orang yang sedang dalam perjalanan

seringkali ingin menggunakan peralatan elektronik portable-nya untuk mengirim

atau menerima telepon, fax, e-mail, membaca fail jarak jauh login ke mesin

jarak jauh, dan sebagainya dan juga ingin melakukan hal-hal tersebut dimana

saja, darat, laut, udara.

5. Internet

Sebenarnya

terdapat banyak jaringan didunia ini, seringkali menggunakan perangkat

keras dan perangkat lunak yang berbeda-beda. Orang yang terhubung ke

jaringan sering berharap untuk bisa berkomunikasi dengan orang lain yang

terhubung ke jaringan lainnya. Keinginan seperti ini memerlukan

hubungan antar jaringan yang seringkali tidak kampatibel dan berbeda.

Biasanya untuk melakukan hal ini diperlukan sebuah mesin yang disebut

gateway guna melakukan hubungan dan melaksanakan terjemahan yang

diperlukan, baik perangkat keras maupun perangkat lunaknya. Kumpulan

jaringan yang terinterkoneksi inilah yang disebut dengan internet.

Jenis-jenis Media Transmisi pada Jaringan

Media transmisi adalah media yang dapat digunakan

untuk mengirimkan informasi dari suatu tempat ke tempat lain. Dalam

jaringan, semua media yang dapat menyalurkan gelombang listrik atau

elektromagnetik atau cahaya dapat dipakai sebagai media pengirim, baik

untuk pengiriman dan penerimaan data. Pilihan media transmisi (pengirim)

untuk keperluan komunikasi data tergantung pada beberapa faktor,

seperti harga, performance jaringan yang dikehendaki, ada atau tidaknya

medium tersebut.

A. Copper Media

Copper media merupakan semua media transmisi

data yang terbuat dari bahan tembaga. Orang biasanya menyebut dengan

nama kabel. Data yang dikirim melalui kabel, bentuknya adalah

sinyal-sinyal listrik (tegangan atau arus) digital.

Jenis-jenis kabel yang dipakai sebagai transmisi data pada jaringan :

1. Coaxial Cable

Kabel ini sering digunakan sebagai kabel antena TV.

Disebut juga sebagai kabel BNC (Bayonet Naur Connector). Kabel ini

merupakan kabel yang paling banyak digunakan pada LAN, karena memiliki

perlindungan terhadap derau yang lebih tinggi, murah, dan mampu

mengirimkan data dengan kecepatan standar.

Ada 4 jenis kabel coaxial, yaitu :

-

Thinnet atau RG-58 (10Base2)

Thicknet atau RG-8 (10Base5).

Thicknet atau RG-8 (10Base5). RG-59

RG-59 RG-6

RG-6 Ada 3 jenis konektor pada kabel Coaxial, yaitu T konektor, I konektor (socket) dan BNC konektor. Keuntungan menggunakan kabel koaksial adalah lebih murah dari pada kabel fiber optic dan jarak jangkauannya cukup jauh dari kabel jenis UTP/STP yang menggunakan repeater sebagai penguatnya. Kekurangannya adalah susah pada saat instalasi, baik installasi konektor maupun kabel. Untuk saat ini kabel koaksial sudah tidak direkomendasikan lagi intuk instalasi jaringan.B. Optical Media

Ada 3 jenis konektor pada kabel Coaxial, yaitu T konektor, I konektor (socket) dan BNC konektor. Keuntungan menggunakan kabel koaksial adalah lebih murah dari pada kabel fiber optic dan jarak jangkauannya cukup jauh dari kabel jenis UTP/STP yang menggunakan repeater sebagai penguatnya. Kekurangannya adalah susah pada saat instalasi, baik installasi konektor maupun kabel. Untuk saat ini kabel koaksial sudah tidak direkomendasikan lagi intuk instalasi jaringan.B. Optical Media Ada tiga jenis kabel fiber optic yang biasanya digunakan, yaitu single mode, multi mode dan plastic optical fiber yang berfungsi sebagai petunjuk cahaya dari ujung kabel ke ujung kabel lainnya. Dari transmitter^ receiver, yang mengubah pulsa elektronik ke cahaya dan sebaliknya, dalam bentuk light-emitting diode ataupun laser. Kabel fiber optic single mode merupakan fiber glass tunggal

dengan diameter 8.3 sampai 10 mikrometer, memiliki satu jenis transmisi

yang dapat mengantarkan data berkapasitas besar dengan kecepatan tinggi

untuk jarak jauh, dan membutuhkan sumber cahaya dengan lebar spektrum

yang lebih kecil. Kemampuan kabel jenis single mode dalam mengantarkan transmisi adalah 50 kali lebih cepat dari kabel jenis multimode, karena memiliki core yang lebih kecil sehingga dapat menghilangkan setiap distorsi dan pulsa cahaya yang tumpang tindih.

Ada tiga jenis kabel fiber optic yang biasanya digunakan, yaitu single mode, multi mode dan plastic optical fiber yang berfungsi sebagai petunjuk cahaya dari ujung kabel ke ujung kabel lainnya. Dari transmitter^ receiver, yang mengubah pulsa elektronik ke cahaya dan sebaliknya, dalam bentuk light-emitting diode ataupun laser. Kabel fiber optic single mode merupakan fiber glass tunggal

dengan diameter 8.3 sampai 10 mikrometer, memiliki satu jenis transmisi

yang dapat mengantarkan data berkapasitas besar dengan kecepatan tinggi

untuk jarak jauh, dan membutuhkan sumber cahaya dengan lebar spektrum

yang lebih kecil. Kemampuan kabel jenis single mode dalam mengantarkan transmisi adalah 50 kali lebih cepat dari kabel jenis multimode, karena memiliki core yang lebih kecil sehingga dapat menghilangkan setiap distorsi dan pulsa cahaya yang tumpang tindih. Kabel fiber optic multimode terbuat dari fiberglass dengan

diameter lebih besar, yaitu 50 sampai dengan 100 mikrometer yang dapat

mengantarkan data berkapasitas besar dengan kecepatan tinggi untuk jarak

menengah. Apabila jarak yang ditempuh lebih dari 3000 kaki, akan

terjadi distorsi sinyal pada sisi penerima yang mengakibatkan transmisi

data menjadi tidak akurat. Sedang plastic optical’fiber adalah kabel berbasis plastik terbaru yang menjamin tingkat performa yang sama dengan fiber glass dalam jarak pendek dengan biaya yang jauh lebih murah. Saat ini, fiber optic telah digunakan sebagai standar kabel data dalam biding physical layer telekomunikasi atau jaringan, seperti perangkat TV kabel, juga sistem keamanan yang menggunakan Closed Circuit Television (CCTV),

dan lain sebagainya Bahan dasar dari optical media adalah kaca dengan

ukuran yang sangat kecil (skala mikron).Biasanya dikenal dengan nama

fibre optic (serat optic). Data yang dilewatkan pada medium ini dalam

bentuk cahaya (laser atau inframerah).

Kabel fiber optic multimode terbuat dari fiberglass dengan

diameter lebih besar, yaitu 50 sampai dengan 100 mikrometer yang dapat

mengantarkan data berkapasitas besar dengan kecepatan tinggi untuk jarak

menengah. Apabila jarak yang ditempuh lebih dari 3000 kaki, akan

terjadi distorsi sinyal pada sisi penerima yang mengakibatkan transmisi

data menjadi tidak akurat. Sedang plastic optical’fiber adalah kabel berbasis plastik terbaru yang menjamin tingkat performa yang sama dengan fiber glass dalam jarak pendek dengan biaya yang jauh lebih murah. Saat ini, fiber optic telah digunakan sebagai standar kabel data dalam biding physical layer telekomunikasi atau jaringan, seperti perangkat TV kabel, juga sistem keamanan yang menggunakan Closed Circuit Television (CCTV),

dan lain sebagainya Bahan dasar dari optical media adalah kaca dengan

ukuran yang sangat kecil (skala mikron).Biasanya dikenal dengan nama

fibre optic (serat optic). Data yang dilewatkan pada medium ini dalam

bentuk cahaya (laser atau inframerah).

Satu buah kabel fibre optic terdiri atas dua fiber, satu berfungsi untuk Transmit (Tx) dan satunya untuk Receive (Rx) sehingga komunikasi dengan fibre optic bisa terjadi dua arah secara bersama-sama (full duplex).C. Wireless NetworkSaat ini sudah banyak digunakan jaringan tanpa kabel (wireless network), transmisi data menggunakan sinar infra merah atau gelombang mikro untuk menghantarkan data. Walaupun kedengarannya praktis, namun kendala yang dihadapi disini adalah masalah jarak, bandwidth, dan mahalnya biaya. Namun demikian untuk kebutuhan LAN di dalam gedung, saat ini sudah dikembangkan teknologi wireless untuk Active Hub (Wireless Access Point) dan Wireless LAN Card (pengganti NIC), sehingga bisa mengurangi semrawutnya kabel transmisi data pada jaringan komputer. Wireless Access Point juga bisa digabungkan (up-link) dengan ActiveHub dari jaringan yang sudah ada.

Media transmisi wireless menggunakan gelombang radio frekuensi tinggi. Biasanya gelombang elektromagnetik dengan frekuensi 2.4 Ghz dan 5 Ghz. Data-data digital yang dikirim melalui wireless ini akan dimodulasikan ke dalam gelombang elektromagnetik ini.

Media transmisi wireless menggunakan gelombang radio frekuensi tinggi. Biasanya gelombang elektromagnetik dengan frekuensi 2.4 Ghz dan 5 Ghz. Data-data digital yang dikirim melalui wireless ini akan dimodulasikan ke dalam gelombang elektromagnetik ini.

Keamanan Wireless LAN ( Standard 802.11b dan Lingkup Jaringannya )Berbagai jenis teknologi jaringan yang menggunakan wireless telah atau akan segera mengangkat pasar bisnis meskipun demikian, wireless local area network (LAN) melalui standard 802.11x diperkirakan menjadi standard yang umum dipakai di perusahaan perusahaan. Produk 802.11b yang beroperasi pada 2,4 Ghz dapat mengirimkan paket sebesar 11 Mbps sebanding dengan performance dari standard ethernet yang menggunakan koneksi kabel. Versi 802.11a beroperasi pada frekuensi yang lebih tinggi dan menjanjikan kecepatan yang lebih cepat secara signifikan. Produk versi 802.11b mempunyai biaya yang lebih kecil dan performance yang lebih kuat. Versi ini banyak dipakai dibanyak departemen atau di kantor-kantor di Amerika dan personal atau di rumahrumah, sekalipun staff IT dan para administrator management keamanan belum mengenal wireless LAN sebagai suatu pendekatan teknologi. Paper ini memusatkan pada masalah keamanan melalui standard wireless LAN yang saat ini dipakai.

•Wireless LAN sebagai pengendali bisnisPenggunaan Wireless LAN mempunyai faktor keunggulan yaitu selalu menyediakan sambungan jaringan tanpa harus memakai kabel. 50 % dari 1000 perusahaan di Amerika menggunakan teknologi ini yang didasari oleh perkembangan teknologi dari standard 802.11x. Akan tetapi system jaringan ini hampir kurang memadai dan kurang perhatian terhadap keamanan informasi. Keamanan dari system jaringan ini sangat menentukan suksesnya suatu kinerja bisnis dan merupakan faktor penting dalam mencapai tujuan perusahaan.

•Keamanan Wireless LAN di PerusahaanPeralatan dari standard 802.11b mempunyai biaya yang rendah hal ini membuat teknologi tersebut begitu atraktive dan membuat para penyerang (attacker) mudah untuk melakukan serangan. Tetapi dengan manajemen yang baik dan setting yang bagus serta didukung oleh peralatan dan perlengkapan yang mendukung yang dimiliki perusahaan hal tersebut dapat diatasi. Pembahasan mengenai hal ini akan dibahas pada bab selanjutnya.

B. MENGENAL RESIKO SERANGAN YANG DIHADAPI

Resiko serangan yang mungkin akan terjadi pada standard 802.11b dapat dikatagorikan kedalam tujuh jenis serangan :

•“Insertion Attack”

Insertion Attack didasari oleh adanya device-device yang bekerja tidak sesuai dengan prosedur baku (unauthorized devices) atau menciptakan jaringan wireless baru tanpa melalui proses pengamanan. Pada jenis serangan ini, seorang penyerang mencoba melakukan koneksi kedalam jaringan wireless seorang klien menggunakan laptop atau PDA, dan melakukan akses point tanpa authorisasi sebelumnya kemudian akses point dapat dirubah untuk meminta sebuah password untuk seorang klien yang mengakses, jika tidak terdapat password, orang tersebut (penyerang) berusaha masuk dan dapat melakukan koneksi kedalam jaringan internal dengan mudah. Meskipun beberapa akses point menggunakan password yang sama untuk semua akses klien, sebaiknya semua pengguna memakai password baru setiap kali melakukan akses point. Suatu perusahaan mungkin tidak selalu berhati-hati bahwa ada saja pegawai internal yang ada di dalam perusahaan secara tidak sadar telah menyebarkan kapabilitas dari wireless ke dalam jaringan, dalam hal ini perusahaan memerlukan suatu kebijaksanaan untuk memastikan konfigurasi pengamanan akses point.

•Interception dan Monitoring Traffic Wireless

Sebagai jaringan tanpa kabel, ada kemungkinan terjadi pemotongan jalur wireless, penyerang harus berada dalam suatu jangkauan jarak akses sekitar 300 kaki untuk type 802.11b. Supaya serangan bisa berjalan, penyerang bisa berada dimana saja, dimana terdapat kemungkinan koneksi jaringan bisa masuk. Keuntungan pemotongan jalur wireless ini adalah serangan tersebut hanya memerlukan penempatan dari suatu agen yang berfungsi memantau system yang mencurigakan. Semua itu memerlukan akses ke dalam aliran data di dalam jaringan. Ada dua pertimbangan penting untuk tetap bekerja pada radius atau jarak pada type 802.11b. Pertama, posisi antena didesign secara langsung, yang dapat meneruskan signal transmisi atau jarak penangkapan signal dari divice 802.11b. Oleh karena itu jangkauan maksimum 300 kaki adalah suatu design instalasi normal untuk type ini. Kedua, design pola lingkaran, pada pola ini signal dari 802.11b hamper selalu meneruskan signal di belakang batas area hal ini dimaksudkan untu meng-cover signal tersebut. Wireless packet analysis, seorang penyerang melakukan capture terhadap jalur wireless menggunakan teknik yang sama dengan seorang user yang tidak diundang atau pekerja yang ceroboh di dalam jaringan kabel. Banyak cara untuk melakukan capture, bagian pertama, dimana data yang secara typical akan menyertakan user name dan password seorang yang memaksa masuk dan melakukan penyamaran sebagai seorang user legal, dengan menggunakan informasi dari hasil capture ini digunakan untuk melakukan pembajakan user session command yang tidak sesuai dengan prosedure resmi yang ada.

•Jamming

“Denial of Service Attack/ DOS Attack” mudah untuk diterapkan ke dalam jaringan wireless. Dimana Jalur tidak dapat menjangkau klien atau akses point sebab jalur yang tidak resmi “membanjiri” frekuensi akses tersebut. Seorang penyerang dengan peralatan dan perlengkapan yang memadai dapat dengan mudah “membanjiri” dengan frekuensi 2.4 Ghz, membuat signal menjadi rusak sampai jaringan wireless berhenti berfungsi. Dalam hal lain kawat telepon, monitor mini dan device lain yang beroperasi dengan frekuensi 2.4 Ghz dapat merusak jaringan wireless tersebut dengan menggunakan frekuensi ini. DOS attack ini dapat berasal dari luar area kerja wireless

•Client-to-Client Attack

Dua klien wireless dapat saling berkomunikasi satu sama lain dengan melakukan akses point terlebih dahulu. Oleh karena itu user perlu untuk melakukan perlindungan terhadap klien tidak hanya sekedar melawan suatu ancaman eksternal tetapi juga melawan satu sama lain.

a. File Sharing dan Serangan melalui layanan TCP/IP

Layanan wireless klien yang berjalan menggunakan pelayanan yang diberikan oleh TCP/IP seperti web server , atau file sharing terbuka untuk pemakaian yang sama dari kesalahan konfigurasi setiap user di dalam suatu jaringan yang menggunakan kabel.

b. DOS (Denial of Service) Suatu device wireless yang “membanjiri” klien wireless lain dengan menggunakan paket palsu, menciptakan suatu DOS attack, IP atau MAC palsu, secara sengaja atau tidak dapat menyebabkan kerusakan kepada jaringan.

•Serangan “Brute Force Attack” terhadap Password seorang user Sebagian besar akses point menggunakan suatu kunci tunggal atau password yang dimiliki oleh klien pada jaringan wireless. Serangan Brute Force ini mencoba melakukan uji coba terhadap kunci akses tersebut dengan memasukan beberapa kemungkinan.

•Serangan terhadap Enkripsi

Standard 802.11b menggunakan sebuah system enkripsi yaitu WEP (Wireless Equivalent Privacy) tetapi system ini belum terdaftar sebelum tahun 2002. Tidak banyak peralatan siap tersedia untuk mangangkat masalah ini, tetapi perlu diingat bahwa para penyerang selalu dapat merancang alat yang dapat mengimbangi system keamanan yang baru.

•Kesalahan Konfigurasi

Banyak akses point bekerja dalam suatu konfigurasi yang tidak aman kecuali para administrator yang mengerti resiko penggunaan keamanan wireless dan konfigurasi masing-masing unit sebelum di gunakan. Akses point ini akan tetap berjalan pada resiko yang tinggi untuk diserang atau ada yang menyalahgunakan. Bagian berikut ini menguji tiga akses point yang bisa dikatakan terbaru yaitu dari CISCO, Lucent dan 3Com. Meskipun masingmasing vendor mempunyai implementasi sendiri sendiri dalam menerapkan 802.11b. Menanggapi hal tersebut seharusnya para vendor mengembangkan produknya menjadi lebih aplikatif.

a. Server Set ID (SSID)

SSID adalah suatu identifikasi terhadap konfigurasi yang memungkinkan klien berkomunikasi dengan akses point yang tepat dan benar menggunakan konfigurasi tertentu. Hanya klien yang menggunakan SSID yang benar dapat melakukan komunikasi. SSID bekerja sebagai suatu “single shared password” antara akses point dengan klien. Akses point berjalan dengan default SSID jika tidak dirubah, unit ini sangat mudah untuk diterapkan, berikut ini 3 default password umum SSID : “ Tsunami ” CISCO Aironet 340 series 11 MBPs DSSS Wireless LAN Akses Point CISCO Aironet 340 series 11 MBPs DSSS PCI Card dengan enkripsi 128 bit “ 101 “ 3Com AirConnect 11 MBPs Wireless LAN Akses Point 3Com AirConnect 11 MBPs Wireless PCI Card “ Roam About Default Network Name “ Avaya Orinoco As-2000 Akses Server (Lucent / Cabletron ) Avaya Orinoco PC Gold Card (Lucent / Cabletron ) SSID di udara berupa teks yang bersih jika WEPnya disable membuat SSIDnya dapat di-capture melalui monitoring jalur jaringan. Lucent akses point dapat beroperasi di dalam akses mode aman. Pilihan ini memerlukan SSID baik klien atau akses point agar sesuai dan default sekuritinya harus dalam keadaan

mati (turn-off). Di dalam akses mode “non-aman”, klien dapat terhubung ke akses point menggunakan konfigurasi SSID, SSID kosong atau konfigurasi SSIS dalam kondisi “any”

b. “ Wire Equivalent Privacy (WEP) – WEP dapat dikonfigurasi

sebagai berikut :

- no enkription

- 40 bit enkripsi

- 128 bit enkripsi

tiga akses point tersebut di atas mempunyai WEP-turn off, meskipun kekuatan 2 kunci enkripsi (40 bit dan 128 bit) merupakan hal yang pokok namun enkripsi menggunakan 128 bit lebih efektif jika dibandingkan dengan 40 bit

c. SNMP Community Password - Banyak akses point dalam wireless berjalan di atas SNMP agen. Jika pengelompokan kata (community word) tidak dilakukan dengan konfigurasi yang benar, seorang penyerang dapat membaca dan bahkan dapat membuat data baru yang sangat sensitif ke dalam akses point. Jika SNMP agen diterapkan di dalam wireless seorang klien maka resiko yang sama berlaku juga terhadap mereka.

d. Configurasi Interface - Masing-masing model akses point mempunyai interface sendiri untuk ditampilkan dan dimodifikasi dari konfigurasinya, berikut adalah interface yang sekarang dipakai, ada 3 pilihan :

- CISCO - SNMP , serial , Web, telnet

- 3Com – SNMP, serial, Web, telnet

- Lucent / Cabletron, SNMP , serrial (no Web/ telnet)

3Com telah mengurangi kontrol akses terhadap web interface untuk mengontrol konfigurasi. Seorang penyerang yang terletak di dalam area 3Com web interface dapat secara mudah

mendapatkan SSID dari “system properties” yang ada di dalam menu display. 3Com meminta sebuah password di dalam web interface untuk melakukan tugas input data, oleh karena itu 3Com akses point beresiko jika digunakan menggunakan default “Comcomcom”.

e. Resiko keamanan dari sisi klien - Klien terhubung ke sebuah akses point yang menyimpan informasi yang sensitif untuk dicocokan dan disampaikan. Informasi ini dapat diatur jika klien tidak melakukan konfigurasi dengan benar. Software Cisco u/ klien menyimpan SSID didalam registrynya window dan kunci WEP di dalam “firmware” dimana hal ini lebih sulit. Software Lucent/Cabletron untuk klien sama menyimpan SSID di dalam registry window. WEP nya disimpan di dalam sebuah registry window tetapi di enkripsi terlebih dahulu menggunakan sebuah algoritma yang tidak terdokumentasikan. Software 3Com untuk klien juga menyimpan SSID di dalam registry window, kunci WEP disimpan di dalam registry window dengan tidak menggunakan enkripsi.

f. Instalasi - secara default, semua akses point dioptimasikan untuk membantu membuat sebuah jaringan yang berguna secepat dan semudah mungkin wal hasil konfigurasi defaultnya dapat meminimise faktor keamanan

C. MANAJEMEN KEAMANAN INFORMASI WIRELESS

Proses dan Aplikasi teknologi kadang-kadang membuat bingung para user, tetapi dengan melakukan manajemen atau pengaturan dari keamanan informasi wireless hal tersebut tidak pernah terjadi. Dalam kenyataannya proses-proses bisnis membentuk manajemen mengatasi resiko yang kuat untuk sejumlah aset fisik dan peralatan jaringan yang juga bekerja untuk melindungi sumber-sumber wireless. Pedoman efektifitas cost memudahkan suatu organisasi membentuk perlindungan keamanan yang tepat yang merupakan bagian dari strategi wireless secara keseluruhan. Point-point berikut memperkenalkan pendekatanpendekatan yang bisa dilakukan :

•Kebijakan Keamanan Wireless dan Design Arsitektur Kebijakan dalam hal keamanan, langkah yang harus ditempuh dan pelatihan yang bagus harus mengikutsertakan jaringan wireless sebagai bagian dari seluruh managemen perancangan system keamanan.

•Treat Access Point

Sebagai suatu “untrusted”, akses point perlu untuk diidentifikasi dan dievaluasi, jika hal tersebut dianggap perlu untuk di lakukan semacam karantina sebagai “untrusted device” sebelum klien wireless dapat menambah akses ke jaringan. Penentuan ini berarti penempatan suatu firewall dilakukan secara tepat dan benar. Melalui Virtual Jaringan Private (VJP) system dapat mendeteksi gangguan dan melakukan pengenalan antara akses point dan intranet atau internet

•Kebijakan dari Konfigurasi Access Point

Administrator memerlukan standard setting keamanan untuk setiap akses point 802.11b sebelum digunakan. Pedoman ini seharusnya mengcover SSID, kunci WEP dan enkripsi, serta “community word”nya SNMP.

•Penemuan Access Point

Administrator harus secara rutin mencari tahu ke jaringan kabel untuk mengidentifikasikan akses point yang tidak diketahui. Beberapa metoda dari pengenalan device 802.11b sudah ada, termasuk pendeteksian melalui banner string di dalam akses point dengan web atau telnet interface. Jaringan wireless dapat mengenali akses point yang tidak benar dengan menggunakan setting monitoring frekuensi sebesar 2.4 Ghz, yang melakukan pencarian paket 802.11b di udara, paket yang dimaksud mungkin berupa alamat IP.

•Penilaian Keamanan Access Point

Pengecekan faktor keamanan dan penafsiran penetrasi secara tepat mengidentifikasi konfigurasi akses point, default atau secara mudah menebak password dan persamaan kata, serta enkripsi. Router ACLs dan firewall juga membantu meminimalkan akses ke dalam suatu agen dan interface lain.

•Perlindungan Client Wireless

Klien wireless perlu melakukan pengujian untuk masalah keamanan yang mempunyai hasil yang baik dan diinginkan, prosedure ini harus mengikutsertakan beberapa atau point berikut ini :

a. Distribusi personal firewall untuk mengunci akses klien

b. VPNs untuk penambahan enkripsi dan pengenalan apa yang bisa disediakan oleh 802.11b.

c. Pendeteksian gangguan dan respon untuk mengidentifikasikan dan meminimalkan serangan yang terjadi dari orang yang memaksa masuk, virus, trojan, dan “backdoors”.

•Managemen Service Keamanan untuk Wireless

Managemen Service Keamanan (MSK) membantu suatu organisasi membangun system keamanan yang efektif tanpa ada biaya yang terus menerus, MSK menyediakan layanan untuk menghandle tafsiran, design, penyebaran, management dan dukungan terhadap

bidang informasi system keamanan.

D. SOLUSI SYSTEM KEAMANAN INTERNET MENGGUNAKAN WIRELESS LAN

Produk dari system dan pelayanan manajemen internet menyediakan solusi manajemen keamanan yang baik untuk wireless LAN. Hal tersebut dikembangkan pada cakupan point-point berikut :

•Keamanan dari Produk Software

Produk system keamanan internet siap melindungi ruang lingkup jaringan wireless LAN terhadap resiko yang dihadapi. ISS (Internet Security System) dengan produknya Internet Scanner menyelidiki jaringan untuk mendeteksi konfigurasi wireless yang ilegal atau tidak benar pada saat akses point dilakukan. Produk lainnya yaitu Real Secure digunakan untuk mendeteksi gangguan dan respon dari system yang dijalankan antara akses point wireless dan jaringan kantor dan mengenal serta bereaksi terhadap serangan dan penyalahgunaan Wireless LAN secara Langsung. ISS “Worldrenowned X-force ” meneliti dan membangun tim secara menerus dan melakukan update terhadap produk tersebut.

•Manajemen Service Keamanan

“Internet Security System (ISS) “ berfungsi mengatur layanan keamanan, di dalam suatu jangkauan jaringan tertentu. Sebagai alat perlindungan baru untuk wireless LAN, alat tersebut kemudian ditambahkan ke dalam produk system keamanan ISS, hal tersebut akan membawa suatu kemampuan tambahan kepada konsumen.

•Konsultasi dalam hal Perancangan System Keamanan ISS juga membicarakan pengetahuan masalah keamanan secara mendalam yang dilakukan oleh para pemerhati bidang terkait , dan membuktikan suatu methodologi yang membantu penafsiran organisasi, integrasi, design, dan konfigurasi wireless LAN serta memenuhi infrastruktur keamanan.

•Progam pendidikan system keamanan Wireless LAN

Organisasi layanan pendidikan telah membangun suatu kandungan system keamanan wireless LAN dan telah membuat teknik-teknik pertahanan yang kuat untuk meminimalkan resiko yang bakal dihadapi.

•Product Update

ISS x-force meneliti dan membangun secara kontinue produk-produk baru yang bisa memberikan perlindungan baru menghadapi resiko.

Sabtu, 26 Mei 2012

Merancang LAN

Membangun Jaringan LAN Sederhana

Untuk membangun jaringan LAN yang besar kita harus menguasai cara

membangun LAN yang sederhana terlebih dahulu. Karena jaringan LAN yang

besar sebenarnya kumpulan dari jaringan LAN yang sederhana yang kemudian

dirangkaikan satu sama lain sehingga membentuk suatu jaringan yang

sangat besar. Memang tidak ada patokan berapa jumlah komputer untuk

jaringan sederhana ini, ya paling tidak hanya mempunyai 1 (satu switch

hub) yang dihubungkan beberapa komputer tergantung jumlah dari port

Switch hub tersebut. Sedangkan untuk jaringan LAN yang besar tentu

mempunyai beberapa switch hub untuk menghubungkan komputer-komputer

dalam area yang lebih luas.

Disini saya hanya menulis artikel mengenai cara membangun LAN yang sederhana saja.

Pertama-tama kita harus mempersiapkan terlebih dahulu Switch Hub, Kabel UTP, Connector RJ45 dan tang Crimpping.

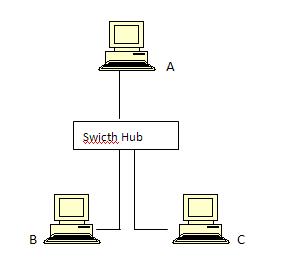

Dan kita ingin membuat jaringan dengan 3 unit komputer seperti diagram dibawah :

Disini saya hanya menulis artikel mengenai cara membangun LAN yang sederhana saja.

Pertama-tama kita harus mempersiapkan terlebih dahulu Switch Hub, Kabel UTP, Connector RJ45 dan tang Crimpping.

Dan kita ingin membuat jaringan dengan 3 unit komputer seperti diagram dibawah :

Untuk peng-kabel-annya sebagai berikut :

Sebelah kiri merupakan salah satu ujung kabel dan disebelah kanan

merupakan ujung kabel yang lainnya. Posisi warna disesuaikan dengan

posisi nomer pin untuk ditempatkan di pin RJ45 seperti dibawah ini :

Setelah pemasangan kabel sudah sempurna tinggal dimasukkan (plug) ke

port Ethernet dikomputer dan ujung kabel satunya dimasukan ke Switch

Hub. Yang perlu diingat panjang kabel tidak boleh lebih dari 100 meter.

Teknik Jaringan (LAN)

Di sini kami mencoba untuk menjelaskan secara praktis bagaimana membuat

jaringan komputer secara sederhana. Yang akan kami uraikan disini

merupakan konsep jaringan dengan Topologi Star. Konsep ini yang

kebanyakan dipakai di perusahaan. Untuk membuat suatu jaringan komputer

ini tentunya material yang diperlukan harus tersedia, yaitu Crimping Tool : alat semacam tang yang digunakan untuk melekatkan kabel dengan connector. Kabel Jaringan (Twited Pair) : disini

kita menggunakan kabel category 5 karena kebanyakan jaringan komputer

sekarang ini memakai TBase 100, maksudnya kecepatan 100 MBps. (untuk

TBase 1 GB harus pakai category 6). Kabel ini mempunyai 4 (empat) pasang

kabel, jadi total ada 8 (delapan) kabel yang saling berpasangan sesuai

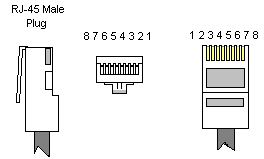

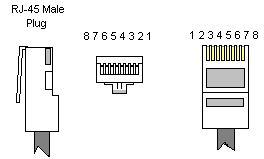

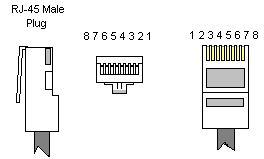

dengan warnanya masing-masing. Hati-hati dengan warna jangan ketukar. Connector RJ45 : Seperti yang di ilustrasikan dibawah ini.

Gambar di atas merupakan connector RJ45 Male(laki) dilihat dari

berbagai sisi. Dan gambar berikut merupakan pasangan nya yaitu RJ45

Female(perempuannya)

Biasanya RJ45 ini sudah menyatu dengan motherboard, tapi terkadang dia

punya card sendiri dinamakan Ethernet Card. Penjelasan Pin : Pin

1 = TX+ : yaitu pin transmitter kutub positip. Pin 2 = TX- : yaitu pin

transmitter kutup negatip. Pin TX ini digunakan untuk mengirim data,

dan seperti dijelas diatas TX terdiri dari kutup positip dan negatip.

Pin 3 = RX+ : Pin receiver kutup positip. Pin 4, 5 = tidak digunakan.

Pin 6 = RX- : Pin receiver kutup negatip. Kebalikan dari TX, RX

merupakan menerima data dari TX. Seperti juga TX, RX terdiri dari kutup

positip dan negatip. Pin 7, 8 = tidak digunakan. Dibawah ini merupakan

ilustrasi untuk kombinasi pengkabelan : T568A

Gambar di atas merupakan connector RJ45 Male(laki) dilihat dari

berbagai sisi. Dan gambar berikut merupakan pasangan nya yaitu RJ45

Female(perempuannya)

Biasanya RJ45 ini sudah menyatu dengan motherboard, tapi terkadang dia

punya card sendiri dinamakan Ethernet Card. Penjelasan Pin : Pin

1 = TX+ : yaitu pin transmitter kutub positip. Pin 2 = TX- : yaitu pin

transmitter kutup negatip. Pin TX ini digunakan untuk mengirim data,

dan seperti dijelas diatas TX terdiri dari kutup positip dan negatip.

Pin 3 = RX+ : Pin receiver kutup positip. Pin 4, 5 = tidak digunakan.

Pin 6 = RX- : Pin receiver kutup negatip. Kebalikan dari TX, RX

merupakan menerima data dari TX. Seperti juga TX, RX terdiri dari kutup

positip dan negatip. Pin 7, 8 = tidak digunakan. Dibawah ini merupakan

ilustrasi untuk kombinasi pengkabelan : T568A

Gambar di atas merupakan connector RJ45 Male(laki) dilihat dari

berbagai sisi. Dan gambar berikut merupakan pasangan nya yaitu RJ45

Female(perempuannya)

Biasanya RJ45 ini sudah menyatu dengan motherboard, tapi terkadang dia

punya card sendiri dinamakan Ethernet Card. Penjelasan Pin : Pin

1 = TX+ : yaitu pin transmitter kutub positip. Pin 2 = TX- : yaitu pin

transmitter kutup negatip. Pin TX ini digunakan untuk mengirim data,

dan seperti dijelas diatas TX terdiri dari kutup positip dan negatip.

Pin 3 = RX+ : Pin receiver kutup positip. Pin 4, 5 = tidak digunakan.

Pin 6 = RX- : Pin receiver kutup negatip. Kebalikan dari TX, RX

merupakan menerima data dari TX. Seperti juga TX, RX terdiri dari kutup

positip dan negatip. Pin 7, 8 = tidak digunakan. Dibawah ini merupakan

ilustrasi untuk kombinasi pengkabelan : T568A

Gambar di atas merupakan connector RJ45 Male(laki) dilihat dari

berbagai sisi. Dan gambar berikut merupakan pasangan nya yaitu RJ45

Female(perempuannya)

Biasanya RJ45 ini sudah menyatu dengan motherboard, tapi terkadang dia

punya card sendiri dinamakan Ethernet Card. Penjelasan Pin : Pin

1 = TX+ : yaitu pin transmitter kutub positip. Pin 2 = TX- : yaitu pin

transmitter kutup negatip. Pin TX ini digunakan untuk mengirim data,

dan seperti dijelas diatas TX terdiri dari kutup positip dan negatip.

Pin 3 = RX+ : Pin receiver kutup positip. Pin 4, 5 = tidak digunakan.

Pin 6 = RX- : Pin receiver kutup negatip. Kebalikan dari TX, RX

merupakan menerima data dari TX. Seperti juga TX, RX terdiri dari kutup

positip dan negatip. Pin 7, 8 = tidak digunakan. Dibawah ini merupakan

ilustrasi untuk kombinasi pengkabelan : T568A

Gambar diatas merupakan standard kombinasi T568A, dan gambar kedua

merupakan kombinasi Crosslink nya (crossOver). Cross Over digunakan

apabila kita ingin menghubungkan dua komputer tanpa harus lewat Hub.

Dan kadang digunakan apabila menghubungkan antar hub. Untuk hubungan

komputer dengan hub cukup menggunakan Patch yaitu tanpa crossover.

Tetapi untuk hub yang memakai TBase 10 biasanya sudah ada port untuk

crossOver dan biasanya dinamakan cross link. Jadi kita tidak perlu

repot-report memikir untuk menyilangkan kabel. Dari kombinasi diatas

(T568A) sebenarnya sudah sangat jarang dipakai dan saya sendiri tidak

pernah memakai kombinasi diatas, jadi kelebihan dan kekurangannya tidak

tahu. Kombinasi warna yang sering digunakan sekarang ini adalah T568B

seperti gambar dibawah ini :

Tetapi untuk Crossover tidak pernah lagi dipakai kalau kita memakai

switch hub, karena switch hub sekarang sudah otomatis melakukan

Crossover bila yang dihubungkan antara swich hub dengan switch hub yang

lainnya. Tetapi apabila kita menghubungkan 2 (dua) komputer tanpa

melalui Switch hub kita harus melakukan Crosover seperti diatas.

Sebenarnya pin#4, 5, 6, 8 tidak dipakai, jadi hubungan crosover bisa

dilakukan seperti gambar dibawah :

Logika Crossover sebenarnya gampang : Pin 1 pada sisi kiri Merupakan

TX+ transmitter harus dihubungkan ke Pin 3 pada sisi kanan yang

merupakan RX+ receiver pada sisi lain. Pin 2 pada sisi kiri merupakan

TX- yang harus dihubungkan ke Pin 6 pada sisi kanan yang merupakan RX-

pada sisi kanan. Pin 3 pada sisi kiri merupakan RX+ yang harus

dihubungkan ke Pin 1 yang merupakan TX+ pada sisi kanan. Pin 4 sisi

kiri -> Pin 4 sisi kanan Pin 5 sisi Kiri -> Pin 5 sisi kanan Pin

6 sisi kiri merupakan RX- harus dihubungkan ke Pin 2 (TX- ) pada sisi

kanan. Saya pikir penjelasan untuk peng-kabel-an sudah cukup panjang

lebar, nanti akan saya lanjutkan bagian ke-2 untuk setting OS. Windows

nya. Peringatan : Dalam melakukan Crimping kabel, ujung kabel yang lain

harus unplug, soalnya kalau peralatan powernya lagi on makan port-nya

bisa rusak karena korsleting.

Perancangan dan Implementasi Jaringan Komputer

Jaringan

lokal atau Local Area Network adalah sekumpulan dua atau lebih komputer

yang berada dalam batasan jarak lokasi satu dengan yang lain, yang

saling terhubung langsung atau tidak langsung. LAN dibedakan atas cara

komputer tersebut saling terkoneksi, baik secara logik maupun fisik.

Komputer dalam sebuah LAN bisa berupa PC, Macintosh, Unix, Minicomputer,

Mainframe ataupun hardware lain dengan arsitektur yang berbeda,

walaupun ada batasan dalam setiap mesin untuk saling terkoneksi dengan

mesin lain berupa batasan fisik dan logik.

Sebuah PC atau komputer dalam sebuah LAN disebut sebagai node, node bisa berupa server atau workstation yang kadang disebut sebagai station saja. Minicomputer atau Mainframe berfungsi sebagai host untuk sebuah dumb-terminal

atau PC (diskless workstation). LAN yang mengkoneksikan node melalui

jaringan publik telepon atau dedicated biasa disebut sebagai Wide Area Network (WAN).

Node terkoneksi ke jaringan melalui Network Interface Card (NIC) atau network adapter. NIC diinstall di expansion-slot komputer, beberapa vendor komputer membuat NIC yang sudah terpasang on-board di dalam papan induknya.

NIC

terkoneksi ke jaringan secara langsung atau tidak langsung. Setiap node

minimal mempunyai satu interface, tidak tertutup kemungkinan sebuah

node dipasang dua atau lebih interface untuk koneksi yang simultan ke

beberapa jaringan sekaligus. Kemungkinan ini menjadi salah satu solusi

alternatif untuk menggantikan dedicated-router dengan sebuah PC yang berfungsi sebagai router.

Dalam kaitannya dengan konfigurasi, tipe LAN dibagi menjadi dua bagian:

1. Kaitan administrasi antar node, jaringan server-base dan jaringan peer-to-peer.

2. Kaitan

fisik dan logik antar node, ditentukan oleh bagaimana logika/fisik data

melewati jaringan yang dibedakan oleh arsitektur jaringan berupa

Ethernet, Token-Ring atau FDDI dll, dan tipe logik jaringan bus, ring

atau star.

Dalam jaringan server-base sebuah server mengatur akses resource (file dan print) untuk workstation. Server menjalankan Network Operating System

(NOS) untk menyediakan layanan dan mengotentifikasi workstation/user

dan klien menjalankan software NOS-client. Server bisa berbentuk

dedicated yang berfungsi hanya sebagai server, contohnya server Novell

NetWare, ada juga yang mempunyai dua fungsi sekaligus bisa dipakai

sebagai layaknya sebuah workstation. NOS yang non-dedicated lebih banyak

disukai pengguna, contoh yang non-dedicated adalah Windows NT Server

dan hampir semua mesin Unix dan Linux.

Peer-to-peer

network atau disingkat peer-network merupakan contoh jaringan yang

lebih egaliter, semua node bisa bertindak sebagai server maupun

workstation dan tidak ada autentifikasi terpusat, autentifikasi diatur

tersendiri di setiap node yang memberikan layanan. Server yang dimaksud

di sini bukanlah benda fisik tetapi sebuah terminologi dimana node yang

memberikan layanan dinamakan server dan node yang mengakses layanan

tersebut dinamakan klien. Secara simultan sebuah node dapat menjalankan

layanan server dan klien.

Topologi

jaringan dibedakan atas layout antar node secara fisik dan logik.

Secara fisik topologi jaringan berupa sistem bus, ring, star ataupun

campuran.

· Sistem bus menggunakan media yang dipakai bersama antar node, contohnya jaringan 10Base-2 dan 10base-5 yang menggunakan kabel coaxial.

· Sistem ring menggunakan koneksi antar node berbentuk melingkar, sistem ini dikembangkan oleh IBM.

· Sistem star menggunakan konsentrator untuk koneksi semua node, konsentrator ini bisa berupa hub ataupun switch.

Topologi

logik jaringan dibedakan atas bagaimana data dilewatkan melalui

jaringan. Secara fundamental hanya ada dua topologi logik yaitu:

· Bus,

sistem ini menggunakan metoda broadcast ke jaringan untuk komunikasi

data dari node ke node. Setiap node akan menerima data dari broadcast

ini dan akan diabaikan jika memang bukan tujuannya. Broadcast yang

berlebihan bisa mengurangi kinerja jaringan, karena kondisi ini dikenal

metoda switching untuk mengurangi broadcast (berlaku hanya pada jaringan

kabel).

· Ring,

sistem ini menggunakan metoda token-passing dimana data yang dikirim

akan berputar melalui node ke node sampai node tujuan ditemukan.

Topologi

logik pada implementasinya secara fisik bisa berbeda, misalnya topologi

ethernet bus menggunakan kabel UTP dan concentrator hub (secara fisik

topologinya adalah star). Topologi logik jauh berkembang lebih pesat

dibandingkan dengan topologi fisik.

Arsitektur

Jaringan terdiri dari perkabelan, topologi, media metoda akses dan

format paket. Arsitektur yang umum digunakan dalam jaringan adalah

berbasis kabel elektrik, melalui perkembangan teknologi optik kini

banyak digunakan juga serat kabel optik sebagai media alternatif beserta

kelebihan dan kekurangannya.

Arsitektur

Jaringan berada pada masa kondisi transisi. ARCnet, Ethernet dan

Token-Ring merupakan salah satu contoh arsitektur lama yang akan segera

digantikan dengan arsitektur lain dengan kecepatan yang lebih tinggi.

Arsitektur

Jaringan yang sekarang banyak dipakai, meskipun dianggap obsolete,

mendukung transmisi mulai dari 2,5 Mbps untuk jaringan ARCnet, 10 Mbps

Ethernet dan 16 Mbps untuk jaringan Token-Ring. Arsitektur Jaringan ini

telah dikembangkan untuk kinerja yang lebih tinggi, pada jaringan ARCnet

ditingkatkan menjadi ARCnet Plus 20Mbps dan Ethernet ditingkatkan

menjadi 100 Mbps Fast Ethernet dan 1000 Mbps dengan nama Gigabit

Ethernet.

Selain pengembangan yang sudah ada, juga mulai diimplementasikan arsitektur baru seperti serat optik atau Fiber Distributed Data Interface (FDDI) dan Asynchronous Transfer Mode (ATM). Teknologi terakhir untuk serat optik adalah Synchronous Optical Network (SONET).

Selain

jaringan kabel tembaga dikenal juga jaringan nirkabel atau wireless.

Jaringan nirkabel menggunakan sistem transmisi gelombang radio dan

gelombang mikro (microwave). Serat optik mempunyai kelebihan yang sama

dengan nirkabel dibandingkan jaringan kabel tembaga yaitu jangkauan

jarak yang lebih jauh. Serat optik banyak dipakai untuk lintas pulau dan

lintas negara yang lebih sering disebut kabel-laut, sedangkan nirkabel

menggunakan komunikasi satelit. Kelemahan komunikasi satelit

dibandingkan kabel-laut adalah komunikasi satelit mempunyai delay waktu

yang lebih tinggi.

Di

awal millenium ketiga ini kita sudah menikmati jaringan kabel, jaringan

optik dan jaringan nirkabel radio. Mungkin suatu saat kita akan sempat

menikmati teknologi baru selain ketiga teknologi jaringan di atas,

semoga.

Perangkat

keras jaringan yang berbasis PC adalah komputer itu sendiri, kartu

jaringan, kabel, konektor, konsentrator kabel, pelindung dan

perlengkapan tambahan (tools).

Komputer

yang dipakai dalam jaringan umumnya mempunyai spesifikasi kelas AT

dengan prosesor 80386 ke atas, kelas prosesor ini mampu memproses data

dengan sistem arsitektur 32 bit. Untuk stations atau dumb-terminal bisa

lebih rendah spesifikasinya.

Kartu jaringan atau Network Interface Card

(NIC) menjadi syarat utama komputer tergabung dalam sebuah jaringan,

setiap komputer minimal mempunyai satu kartu. Kartu jaringan dipasang

harus sesuai dengan arsitektur jaringan yang dipakai, kartu Ethernet

tidak bisa dipasang di jaringan Token-Ring. Umumnya kartu ARCnet dan

Ethernet relatif lebih murah dibandingkan dengan kartu Token-Ring,

sedangkan kartu Serat Optik jauh lebih mahal dibandingkan dengan

komputer itu sendiri.

Kabel yang digunakan bervariasi sesuai dengan topologi logik jaringan, jaringan Ethernet Bus menggunakan kabel RG-58 atau thin-net coaxial, RG-8 atau thick-net,

sering juga disebut dengan Yellow Cable. ARCnet juga menggunakan kabel

rg-58 tetapi menggunakan sebuah consentrator. Saat ini ARC sudah sangat

jarang dipakai. Kabel jaringan yang paling banyak dipakai sekarang

adalah Unshielded Twisted Pair (UTP) atau pasangan kabel berpilin tanpa pelindung. Untuk pemakaian luar gedung digunakan Shielded Twisted Pair (STP). Dalam beberapa kondisi tertentu terdapat pemakaian drop-cable di jaringan thick-net dan patch-cable di jaringan UTP.

Konektor

yang dipakai dalam jaringan harus sesuai dengan jenis kabel dan jenis

NIC. Beberapa konektor tertentu harus disertakan dengan pemasangan grounding untuk menghindari imbas listrik atau petir.

Selain

peralatan fisik juga dibutuhkan peralatan bantuan untuk pengerjaan

pemasangan kabel seperti crimper, AVOmeter dan network tester. Network

tester cukup mahal, bisa ribuan dollar, untuk jaringan kecil bisa cukup

dengan AVOmeter saja untuk memastikan kondisi sambungan yang dilakukan crimper layak digunakan.

Perangkat

lunak jaringan terdiri dari driver interface (NIC), Sistem Operasi

Jaringan atau Network Operating System (NOS), Aplikasi Jaringan,

Aplikasi Manajemen dan Aplikasi Diagnostik/Monitoring dan Aplikasi

Backup. Beberapa dari elemen-elemen ini terbundel dalam satu paket NOS

dan sebagian berbentuk sebagai third-party software.

Driver

menjembatani kartu jaringan dengan perangkat lunak jaringan di sisi

server maupun workstation. Driver kartu jaringan spesifik terhadap jenis

kartu jaringan dan sistem operasi yang dipakai, biasanya selain

disediakan oleh vendor pembuat kartu tersebut juga kadang disediakan

oleh vendor sistem operasi jaringan. Jika anda kehilangan driver NIC

tersebut anda masih bisa mencari melalui internet ke situs vendor

tersebut atau ke situs NOS-nya.

Jenis

driver yang dikembangkan ada dua buah yaitu Open Data-Link Interface

(ODI) dan Network Driver Interface Specification (NDIS).

Network

Operating System berjalan di server dan bertanggungjawab untuk

memproses request, mengatur jaringan, dan mengendalikan layanan dan

device ke semua workstation. NOS bisa saja merubah file system yang

dipakai di workstation secara transparan, misalnya pada sistem Novell

Netware, workstation menggunakan Windows dengan filesystem FAT dan

server menggunakan Netware File System, contoh lain yaitu koneksi

Windows ke Linux Samba.

Setiap

workstation membutuhkan aplikasi NOS client untuk dapat berkomunikasi

dengan server. Aplikasi ini sering juga disebut sebagai shell, redirector, requestor atau client. Pada umumnya NOS client sudah terbundel dalam sistem operasi, misalnya Samba client di Windows sudah termasuk dalam Explorer.

Network Aware Application

adalah bundel aplikasi server yang didesain khusus untuk sistem

jaringan. Aplikasi ini mempunyai sifat aware terhadap sistem jaringan

seperti pencatatan akses, pembatasan akses tertentu, dll. Aplikasi yang

canggih dalam dunia client/server bahkan bisa membagi proses ke

mesin-mesin lain yang terpisah. Di Linux contohnya adalah proyek

Beowulf.

Network Management Software

adalah perangkat lunak yang berfungsi memonitor jaringan. Elemen yang

dimonitor bisa berupa aktivitas jaringan, hidup/matinya node, dll.

Protokol Simple Network Management Protocol berfungsi untuk hal ini, jika semua node mendukung SNMP-agent

maka perangkat lunak monitoring dapat memantau semua aktivitas yang

terjadi di node misalnya kinerja processor, penggunaan RAM, trafik

input/output dll. Salah satu aplikasi ini yang dikembangkan di Linux

adalah NetSaintdan MRTG (Multi Router Traffic Grapher).

Aplikasi

Backup dalam NOS menjadi salah satu hal yang penting dalam jaringan,

NOS biasanya sudah membundel aplikasi ini dalam paketnya. Backup bisa

dilakukan secara software ataupun hardware, secara software seorang

admin bisa melakukan remote backup ke mesin lain secara berkala, secara

hardware backup biasanya dilakukan dengan disk-mirroring.

5. Pengembangan

Pengembangan

jaringan meliputi 4 tahap yang harus dilalui untuk mendapatkan hasil

yang sempurna dalam jaringan. Keempat tahap tersebut adalah planning (perencanaan), design (perancangan), implementation (implementasi) dan operation (operasional).

a. Perencanaan

Tahap

awal ini bertujuan untuk mendapatkan needs (kebutuhan), keinginan

(desirability) dan kepentingan (interest). Untuk mendapatkan ketiga hal

ini harus dilakukan survey ataupun wawancara terhadap user. Selain itu

harus ditentukan pendekatan yang paling feasible untuk tahapan

selanjutnya.

Satu

langkah yang paling penting dalam perencanaan jaringan ini adalah

pencarian/investigasi dalam konteks sebelum jaringan terbentuk.

Investigasi ini ditujukan untuk mencari pola kerja, alur, trafik dan

kemungkinan bottleneck di dalam jaringan, selain itu investigasi ini

bisa membantu dalam kemungkinan kebutuhan di masa selanjutnya. Berbicara

dengan user langsung akan mendapatkan input yang lebih signifikan

tentang kebutuhan mereka, keinginan dan mungkin juga ketakutan user.

Sebagai admin anda harus bekerjasama dengan user.

Keputusan

terhadap sistem jaringan bisa dilakukan dengan dua hal, memenuhi

kebutuhan secara langsung atau memenuhi kebutuhan melalui hal yang

bersifat alternatif. Dalam beberapa kondisi investasi di awal mungkin

lebih besar dibandingkan dengan operasional yang ada, tapi di masa

mendatang investasi maupun operasional selanjutnya bisa jauh lebih

kecil. Selain kebutuhan di atas juga harus didefinisikan batasan yang

ada seperti perangkat yang ada, kemampuan user, kondisi lingkungan

seperti suhu dan kelembaban dll.

Langkah

selanjutnya adalah merancang biaya dengan batasan faktor-faktor

kebutuhan dan keinginan di atas. Elemen-elemen yang menyangkut

pembiayaan antara lain:

· Kabel, biaya kabel itu sendiri dan proses instalasinya, bisa terjadi biaya instalasi lebih tinggi dari biaya kabel itu sendir.

· Perangkat Keras, seperti komputer, NIC, terminator, hub dll.

· Perangkat Lunak, NOS, client dan berbagai aplikasinya.

· Pelindung Jaringan, seperti Uninterruptible Power System (UPS), anti petir, spark arrester.

· Biaya habis, biaya konsultan, arsitek maupun operator pada saat instalasi.

· Biaya berjalan, seperti biaya bulanan bandwidth, listrik, AC, gaji admin dan operator.

· Biaya pelatihan untuk administrator dan user.

Selain

elemen-elemen di atas ada satu yang sering dilupakan yaitu biaya

downtime. Downtime terjadi pada saat pemindahan dari sistem lama ke

sistem baru, pada saat downtime ini terjadi pengurangan produktifitas

karena user harus menunggu sistem yang baru berjalan dan pada saat

sistem baru ini mendapatkan kegagalan, sementara sistem harus

dikembalikan ke keadaan semula.

b. Perancangan

Tahap

ini merupakan detail perencanaan di atas. Dalam tahap ini faktor-faktor

yang ada dalam perencanaan dijabarkan secara detail untuk kebutuhan

tahap selanjutnya pada saat implementasi. Perancangan jaringan adalah

proses yang mystic-mixture art, science, keberuntungan (luck) dan

accident (terjadi begitu saja). Meskipun penuh dengan proses yang

misterius ada banyak jalan dan strategi untuk melaluinya.

Jumlah node dan pendelegasian tugas.

Isu yang banyak dikenal dalam perancangan jaringan adalah jumlah

node/titik yang ada. Dari jumlah node yang ada bisa kita definisikan

tugas yang harus dikerjakan oleh setiap node, misalnya karena jumlah

node sedikit print-server

cukup satu disambungkan di server atau di salah satu workstation. Jika

jumlah node lebih banyak ada kemungkinan terjadi duplikasi tugas untuk

dibagi dalam beberapa segmen jaringan untuk mengurangi bottleneck.

Pendefinisian Operasional Jaringan.

Langkah yang bagus jika anda mendapatkan perhitungan sumber daya dan

pemakaian jaringan. Perhitungan ini berkaitan dengan spesifikasi

perangkat keras yang akan dipakai seperti apakah harus menggunakan switch daripada hub, seberapa besar memory yang dibutuhkan, apakah dibutuhkan kabel riser fiber optik karena jaringan menyangkut bangunan berlantai banyak, dan sebagainya.

Pendefinisian Administrasi Keamanan.

Tipe keamanan jaringan berkaitan banyak dengan jenis autentifikasi dan

data dalam jaringan. Selain ancaman terhadap jaringan dari arah luar

juga harus diperhatikan ancaman dari arah dalam, dari user jaringan itu

sendiri. Pertimbangan terhadap keamanan ini juga mempengaruhi pemakain

peralatan baik secara fisik dan logik. Secara fisik misalnya penggunaan

switch lebih aman terhadap proses sniffing

dari satu node ke broadcast jaringan, selain meningkatkan kinerja

jaringan (pengurangan broadcast yang berlebihan), secara logik misalnya

penggunaan protokol jaringan yang dipakai (apakah cukup protokol TCP/IP

saja?), pemakaian protokol yang secure yang dienkrip seperti SSH (Secure SHell), SSL (Secure Socket Layer) dan PGP (Pretty Good Privacy).

Pendefinisian Administratif Jaringan.

Untuk kelancaran operasional jaringan harus ada pembagian tugas dalam

memaintenance jaringan, baik yang menyangkut perangkat lunak, standar

prosedur maupun yang berkaitan dengan sumber daya manusia seperti

administrator dan operator. Aspek-aspek yang berkaitan dengan

operasional ini antara lain:

· Perawatan dan backup, kapan, siapa dan menggunakan apa.

· Pemantauan software dan upgrade untuk memastikan semua software aman terhadap bugs.

· Standar prosedur untuk kondisi darurat seperti mati listrik, virus ataupun rusaknya sebagian dari alat.

· Regulasi

yang berkaitan dengan keamanan, seperti user harus menggunakan password

yang tidak mudah ditebak atau penggantian password secara berkala.

Checklist dan Worksheet.

Checklist dan Worksheet berfungsi sebagai catatan kebutuhan, kejadian

dan prosedur yang terjadi dalam jaringan, biasanya berbentuk form yang

diisi oleh user ataupun siapa saja yang berkaitan dengan kejadian yang

terjadi. Checklist dapat digunakan dalam memproses kegiatan yang terjadi

untuk bahan pelaporan dan evaluasi. Setelah jaringan terbentuk bisa

saja sistem manual ini dipindahkan dalam bentuk digital menjadi Frequently Ask Questions (FAQ) dan trouble-ticket.

Beberapa vendor NOS tertentu membuat sistem checklist yang bisa dipakai

langsung oleh user. Di sisi operator jaringan ada juga yang menggunakan

sistem maintenance sheet yang digunakan oleh operator/admin untuk memastikan prosedur perawatan berjalan sempurna.

c. Implementasi

Pemasangan

jaringan secara aktual terjadi pada tahap implementasi. Di tahap ini

semua rencana dan rancangan diterapkan dalam pekerjaan fisik jaringan.

Beberapa pertimbangan dan sarang dalam melakukan instalasi jaringan:

· Tetap informasikan ke user apapun yang terjadi selama pemasangan.

· Dapatkan

diagram eksisting jaringan, jika terjadi kemungkinan kabel yang sudah

eksis tetap bisa dipakai atau digunakan sebagai backup/cadangan

· Tes semua komponen sebelum dipasang dan tes kembali setelah komponen terpasang.

· Kabel dan komponen harus dipasang oleh orang yang mengerti tentang hal tersebut.

· Jangan melanjutkan ke langkah berikutnya sebelum memastikan langkah sebelumnya telah benar-benar selesai.

· Catat

dengan eksak perangkat keras yang dipasang termasuk aksesorisnya,

seperti catu daya (power suplly), patch cable, konektor dsb.

· Catat masing-masing komponen yang terinstall termasuk spesifikasi dan lokasinya.

· Setelah semua terpasang tes secara menyeluruh dalam jaringan.

· Install aplikasi dalam jaringan dan lakukan tes. Jangan melakukan tes dengan data yang sebenarnya, gunakan fake-data (data contoh).

Selain catatan instalasi buatlah manual yang detail untuk administrator, supervisor, operator maupun user. Manual ini bisa dijadikan sebagai prosedur standar dalam operasional maupun perawatan. Lengkapi manual dengan diagram dan as-built-drawing dari sistem kabel yang dipasang.

Tahap

implementasi harus dibarengi dengan proses pelatihan. Proses pelatihan

ini ditujukan ke semua pemakai jaringan baik itu administrator,

supervisor, operator maupun user. Proses pelatihan bisa diadakan secara in-house maupun outside training. Tahap pelatihan ini juga menjadi faktor dalam pembiayaan jaringan secara keseluruhan.

Implementasi

dalam lingkungan kerja. Selain implementasi sebuah jaringan baru dalam

kondisi tertentu dalam lingkungan kerja tidaklah semudah memasang

jaringan yang benar-benar baru. Banyak pertimbangan yang harus

diperhatikan seperti adaptasi terhadap jaringan baru, waktu downtime dan

masalah lain yang bisa saja timbul. Ada beberapa strategi dalam

menghadapi hal ini:

· Cold conversion,

strategi ini adalah penggantian total dari jaringan lama (atau tanpa

jaringan) ke jaringan baru. Strategi ini termasuk paling mudah dilakukan

tetapi strategi ini biasanya tidak dipakai untuk jaringan yang

mempunyai tugas/misi yang kritis seperti jaringan yang menghubungkan

kasir pasar swalayan, tidak boleh terjadi downtime.

· Conversion with overlap,

strategi ini melakukan pemasangan dan operasional secara paralel,

selama jaringan baru dipasang jaringan lama tetap berjalan sambil

sedikit demi sedikit beralih ke jaringan baru. Strategi ini harus

mempertimbangkan waktu jika faktor waktu menjadi batasan utama.

· Piecemeal conversion,

strategi ini mirip dengan strategi sebelumnya hanya dilakukan secara

lebih detail dan bertahap. Sasaran pindah ke jaringan baru merupakan

target jangka yang lebih panjang.

Langganan:

Postingan (Atom)